Blog

La seguridad cibernética comienza en vos

Imagina esto: estás en tu casa, trabajando cómodamente desde tu computadora portátil. De repente, recibes una notificación: alguien ha accedido a tu cuenta bancaria sin tu autorización. El pánico te invade. ¿Cómo pudo suceder? En la era digital, donde el trabajo remoto y la vida online se han...

Protegiendo el futuro del Sistema Previsional: La Certificación de Fe de Vida como pilar fundamental

Si bien el entrecruzamiento de datos ha sido una herramienta útil para verificar la identidad y prevenir fraudes, su eficacia ha demostrado ser limitada. La implementación de la Certificación de Fe de Vida se presenta como una medida complementaria indispensable para robustecer los mecanismos de...

El engaño de la pensión: Una historia real con tintes de novela

En el tranquilo barrio de San Isidro, una historia digna de las mejores novelas policíacas se desarrolló a lo largo de cuatro años. Un hombre, movido por la codicia, urdió un plan tan audaz como deshonesto: cobrar la pensión de su suegra fallecida haciéndose pasar por su pareja.

Fraude en Caja de Jubilaciones, Pensiones y Retiros de Córdoba

En 2015, la Caja de Jubilaciones, Pensiones y Retiros de Córdoba denunció fraudes que superaban el millón de pesos (Valores de 2015). Se detectaron cinco casos en los que personas seguían cobrando los haberes de beneficiarios ya fallecidos . Los fraudes se originaban cuando los allegados al...

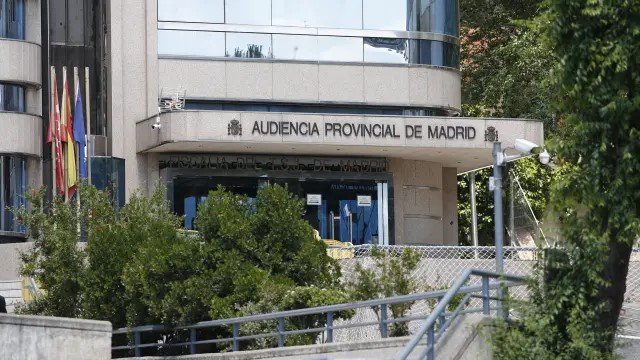

Juzgan a una mujer por usar el DNI de un fallecido y cobrar su pensión 33 años

La Audiencia Provincial de Madrid juzga este lunes a una trabajadora social de un hospital psiquiátrico de Madrid que supuestamente falsificó el DNI de un fallecido en 1980 y cobró su pensión de jubilación por incapacidad absoluta durante 33 años , motivo por el que la Fiscalía pide para ella seis...

El fraude de los pensionistas muertos: mantener 'vivo' al abuelo y cobrar la paga

La picaresca no tiene límite para seguir cobrando la pensión de los familiares fallecidos. Hacerlo puede salir caro: hasta seis años de cárcel.